Tout ce que vous voudriez savoir avant d'installer.

Un regard détaillé sur le fonctionnement de 2FA Google Authentificator pour PrestaShop, pourquoi nous l'avons conçu ainsi, et la réflexion derrière les fonctionnalités ci-dessus.

Pourquoi le 2FA sur PrestaShop

Le back-office PrestaShop est la cible n°1 des attaques sur votre boutique. Un mot de passe admin compromis (par phishing, fuite d'une autre app, attaque par dictionnaire), c'est l'accès direct à vos commandes, vos clients, votre code source. Le 2FA ajoute une seconde couche : même avec le mot de passe, l'attaquant ne peut pas se connecter sans le téléphone. Sur les six dernières années, plus de 80% des intrusions PrestaShop documentées auraient été empêchées par un 2FA actif.

Standard TOTP, pas de service propriétaire

Le module respecte le standard RFC 6238 (TOTP) — le même que Google Authenticator, Authy, 1Password, Microsoft Authenticator, etc. Cela signifie que vos employés utilisent l'app de leur choix, sans installer une app spécifique. Si votre entreprise a déjà 1Password, le 2FA s'ajoute simplement aux secrets existants. Aucun service tiers, aucun coût par utilisateur, aucune dépendance externe.

Configuration progressive

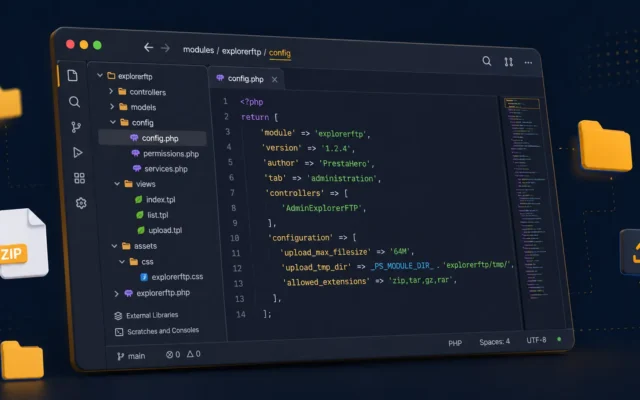

Le 2FA peut être activé globalement (tous les admins doivent l'utiliser) ou par profil employé (Super Admin obligatoire, autres profils optionnels). Cela permet une montée progressive : commencer par les profils sensibles, observer la réaction des équipes, puis généraliser. Activation depuis Préférences → 2FA Google Authentificator.

Gérer la perte de téléphone

Le scénario « je n'arrive plus à me connecter, j'ai changé de téléphone » est anticipé à deux niveaux. Premier filet : 10 codes de récupération à usage unique, générés à l'appairage initial. L'employé les conserve dans son gestionnaire de mots de passe ou imprimés au coffre. Deuxième filet : un Super Admin peut réinitialiser le 2FA d'un employé depuis son profil en un clic. Le prochain login redemandera l'appairage initial avec un nouveau QR code.

Sécurité et audit

Le secret TOTP de chaque employé est chiffré en AES-256 en base de données — même un accès en lecture seule au SQL ne permet pas de regenerer les codes. Chaque tentative de saisie du code 2FA est journalisée avec succès/échec, employé, IP, date. Un nombre excessif d'échecs sur un compte déclenche un blocage temporaire automatique pour ralentir les attaques par force brute.

Avis

Il n’y a pas encore d’avis.